查ICP网:全新的综合网站备案信息查询网

Copyright © 2008-2028 www.chaicp.com [ 查icp] All Rights Reserved.

目录遍历攻击有哪些危害?受益来说比较复杂,有一些小型ddos攻击者,只是为了虚荣心,基本没有什么利益但是有组织,有目的的ddos攻击,是有复杂的利益链,一般都会有上家付钱给攻击者。对于被害者来说,危害就是网站,设置网站所在服务器不能正常工作,网站瘫痪。损害很大。

路径遍历漏洞允许恶意攻击者突破Web应用程序的安全控制,直接访问攻击者想要的敏感数据 ,包括配置文件、日志、源代码等,配合其它漏洞的综合利用,攻击者可以轻易的获取更高的权限,并且这样的漏洞在发掘上也是很容易的,只要对Web应用程序的读写功能块直接手工检测,通过返回的页面内容来判断,是很直观的,利用起来也相对简单。

目录遍历攻击

一、描述

攻击人员通过目录便利攻击可以获取系统文件及服务器的配置文件等等。一般来说,他们利用服务器API、文件标准权限进行攻击。严格来说,目录遍历攻击并不是一种web漏洞,而是网站设计人员的设计“漏洞”。

如果web设计者设计的web内容没有恰当的访问控制,允许http遍历,攻击者就可以访问受限的目录,并可以在web根目录以外执行命令。

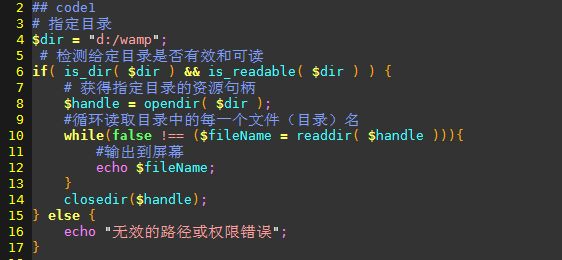

二、攻击方法

攻击者通过访问根目录,发送一系列”../”字符来遍历高层目录,并且可以执行系统命令,甚至使系统崩溃。

三、发现漏洞

1、可以利用web漏洞扫描器扫描一下web应用,不仅可以找出漏洞,还会提供解决办法,另外还可以发现是否存在sql漏洞及其他漏洞。

2、也可以查看weblog,如果发现有未授权用户访问越级目录,说明有目录便利漏洞。

四、如何防范

防范目录遍历攻击漏洞,最有效的办法就是权限控制,谨慎处理传向文件系统API的参数。本人认为最好的防范方法就是组合使用下面两条:

1、净化数据:对用户传过来的文件名参数进行硬编码或统一编码,对文件类型进行白名单控制,对包含恶意字符或者空字符的参数进行拒绝。

2、web应用程序可以使用chrooted环境包含被访问的web目录,或者使用绝对路径+参数来访问文件目录,时使其即使越权也在访问目录之内。www目录就是一个chroot应用。